Offensive Security

Identificamos vulnerabilidades antes que un atacante real.

Red Team Operations

Simulamos ataques reales sobre su infraestructura, aplicaciones y procesos para detectar debilidades y reducir el riesgo de incidentes.

“Más de 20 años evaluando la seguridad de organizaciones en LATAM.”

¿Qué es Offensive Security?

Es un enfoque proactivo que replica las técnicas de atacantes reales para evaluar el nivel de seguridad de una organización.

A diferencia de un análisis tradicional, permite identificar fallas explotables y entender el impacto real sobre el negocio.

Red Team Operations aumenta la Resiliencia en su organización

Servicios de Ethical Hacking

Evaluamos la seguridad de las organizaciones mediante simulación de ataques reales, identificando vulnerabilidades y vectores de riesgo en infraestructura, aplicaciones y usuarios.

Combinamos análisis técnico y enfoque práctico para fortalecer la postura de seguridad antes de que las amenazas puedan materializarse.

🖥️ Pentesting de Infraestructura

Evaluación de redes y sistemas mediante simulación de ataques reales para identificar vulnerabilidades explotables.

🌐 Web & Mobile Penetration Testing

Análisis de seguridad en aplicaciones web y móviles para detectar fallas que puedan comprometer la información.

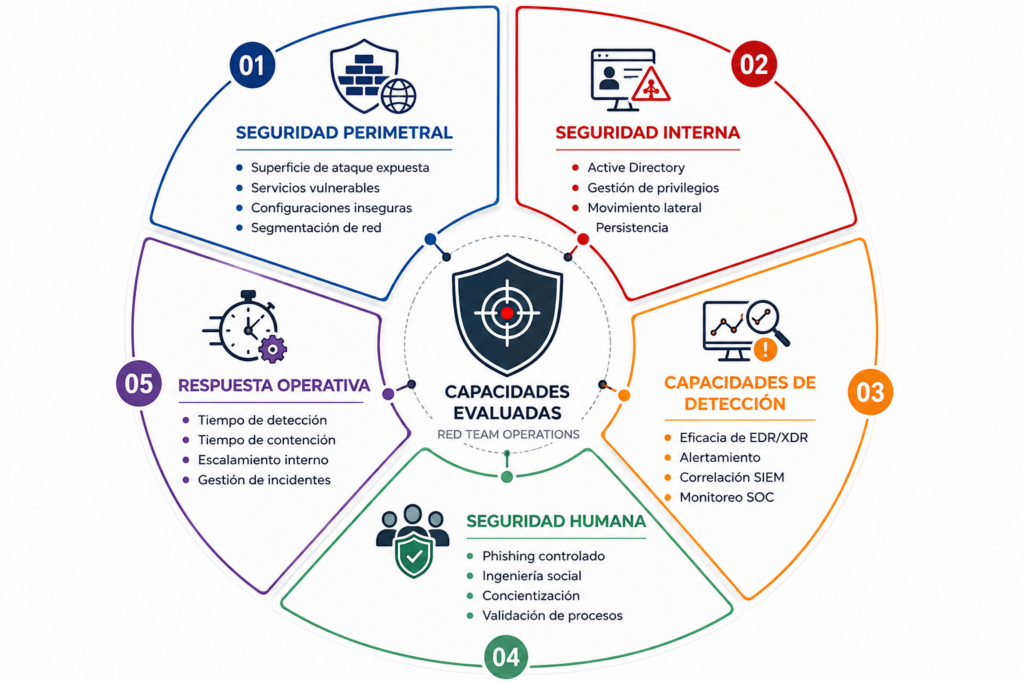

🎯 Red Team Operations

Simulación avanzada de ataques orientados a evaluar la capacidad de detección y respuesta de la organización.

🔍 Evaluación de Vulnerabilidades

Identificación sistemática de debilidades en infraestructura, aplicaciones y servicios expuestos.

🏭 Seguridad en Entornos OT / IoT

Evaluación de sistemas industriales y dispositivos conectados, considerando riesgos específicos de entornos críticos.

🎭 Ingeniería Social y Phishing

Simulación de ataques dirigidos a usuarios para evaluar el factor humano y los controles de seguridad.

Casos Reales ANONIMIZADOS

Energía (Argentina)

Evaluación de seguridad mediante pentesting en empresas distribuidoras de energía eléctrica, abarcando sistemas industriales (OT) y su infraestructura tecnológica, permitiendo identificar vulnerabilidades críticas y fortalecer los controles de seguridad.

Banca (Uruguay)

Evaluación de seguridad en entidad financiera mediante pruebas de penetración sobre infraestructura, aplicaciones y servicios expuestos, identificando vectores de ataque críticos y oportunidades de mejora en la protección de datos sensibles.

Billetera Digital (El Salvador)

Análisis de seguridad en plataforma de billetera digital, incluyendo evaluación de aplicaciones y APIs, detectando vulnerabilidades que podrían impactar la confidencialidad de la información y la integridad de las transacciones.

Nuestro enfoque

Realizamos evaluaciones adaptadas a cada entorno, con enfoque técnico y orientado a resultados:

✔ Simulación de ataques reales

✔ Evaluación basada en riesgo

✔ Evidencia técnica comprobable

✔ Recomendaciones accionables

✔ Metodología alineada a estándares (OWASP, NIST)

Experiencia en escenarios reales

Conozca el estado real de seguridad de su organización con un enfoque diseñado a su medida:

✔ Empresas con infraestructura crítica

✔ Organizaciones que manejan datos sensibles

✔ Equipos que necesitan validar su seguridad

✔ Empresas que requieren cumplimiento normativo